Introduction

Pour utiliser dans Amazon CloudFront un domaine enregistré avec Amazon Route 53, il faut d’abord vérifier la zone hébergée côté Route 53, puis émettre un certificat SSL dans AWS Certificate Manager (ACM), et enfin configurer le domaine personnalisé dans CloudFront.

Dans cet article, nous partons d’une configuration où l’origine du domaine principal et celle du sous-domaine sont différentes, et nous expliquons comment attribuer chacune à une distribution CloudFront distincte.

Prérequis

Cet article part des hypothèses suivantes.

- Le domaine principal et le sous-domaine utilisent des origines différentes

- Les distributions CloudFront du domaine principal et du sous-domaine sont exploitées séparément

- La configuration de base des distributions CloudFront et de leurs origines est déjà terminée

- La zone hébergée Route 53 est gérée dans le même compte AWS

Si vous utilisez la même origine pour les deux, vous pouvez également choisir une configuration dans laquelle plusieurs noms de domaine alternatifs (CNAME) sont définis sur une seule distribution CloudFront. Ce cas n’est toutefois pas traité ici.

Vue d’ensemble du processus

- Acheter un domaine dans Amazon Route 53

- Vérifier la zone hébergée créée automatiquement dans Amazon Route 53

- Émettre un certificat SSL dans AWS Certificate Manager (ACM)

- Configurer le domaine personnalisé dans Amazon CloudFront

- Créer l’enregistrement du domaine principal dans Amazon Route 53

- Créer l’enregistrement du sous-domaine dans Amazon Route 53

- Vérifier le fonctionnement

Relation entre ACM, Route 53 et CloudFront

Dans cette configuration, Amazon Route 53 gère le DNS, AWS Certificate Manager (ACM) émet le certificat pour HTTPS, et Amazon CloudFront sert de point de diffusion pour le domaine principal et le sous-domaine.

graph LR

U[Navigateur utilisateur]

R[Route 53 DNS gestion domaine]

CM[CloudFront pour domaine racine]

CS[CloudFront pour sous-domaine]

OM[Origine S3 ou serveur Web]

OS[Origine S3 ou serveur Web]

A[ACM certificat SSL/TLS]

U -->|Acceder a example.com| R

U -->|Acceder a cdn.example.com| R

R -->|Alias A / AAAA| CM

R -->|Alias A / AAAA| CS

CM -->|Diffuser en HTTPS| U

CS -->|Diffuser en HTTPS| U

A -->|Associer le certificat| CM

A -->|Associer le certificat| CS

CM -->|Recuperer le contenu| OM

CS -->|Recuperer le contenu| OSLe point essentiel est que les enregistrements DNS dans Amazon Route 53 référencent les distributions CloudFront du domaine principal et du sous-domaine, et qu’en configurant un certificat ACM sur chacune d’elles, vous pouvez diffuser votre contenu en HTTPS avec votre propre domaine.

1. Acheter un domaine dans Amazon Route 53

Commencez par ouvrir Amazon Route 53 depuis AWS Management Console, puis achetez le domaine que vous souhaitez utiliser.

Étapes

- Dans le tableau de bord Amazon Route 53, ouvrez "Registered domains" ou "Domain registration"

- Recherchez le nom de domaine que vous souhaitez obtenir (exemple :

example.com)

- S’il est disponible, ajoutez-le au panier et poursuivez la procédure d’achat

- Renseignez les coordonnées et la durée d’enregistrement, puis finalisez l’achat

- Ouvrez l’e-mail de confirmation reçu à l’adresse enregistrée et cliquez sur le lien de vérification dans le message

- Exemple d’objet :

Verify your email address.

- Exemple d’objet :

- Dans la console Amazon Route 53, ouvrez "Domains" → "Requests" et vérifiez que le statut du nouveau domaine demandé est "Successful"

Une fois l’achat terminé, l’enregistrement du domaine est finalisé et Amazon Route 53 peut également gérer ses serveurs de noms.

2. Vérifier la zone hébergée créée automatiquement dans Amazon Route 53

Lorsque vous enregistrez un domaine dans Amazon Route 53, une zone hébergée publique du même nom est généralement créée automatiquement. Commencez par vérifier cet état.

Étapes

- Dans le tableau de bord Amazon Route 53, ouvrez "Hosted zones"

- Vérifiez qu’il existe une zone hébergée portant le même nom que le domaine acheté (exemple :

example.com) - Vérifiez que les enregistrements suivants ont été créés automatiquement dans la zone hébergée

NS

SOA

Si nécessaire, vérifiez également les serveurs de noms affichés dans l’enregistrement NS.

ns-xxx.awsdns-xx.com

ns-xxx.awsdns-xx.net

ns-xxx.awsdns-xx.org

ns-xxx.awsdns-xx.co.uk

3. Émettre un certificat SSL dans AWS Certificate Manager (ACM)

Pour rendre le site accessible en HTTPS, émettez un certificat SSL dans AWS Certificate Manager (ACM).

Étapes

- Changez de région pour us-east-1

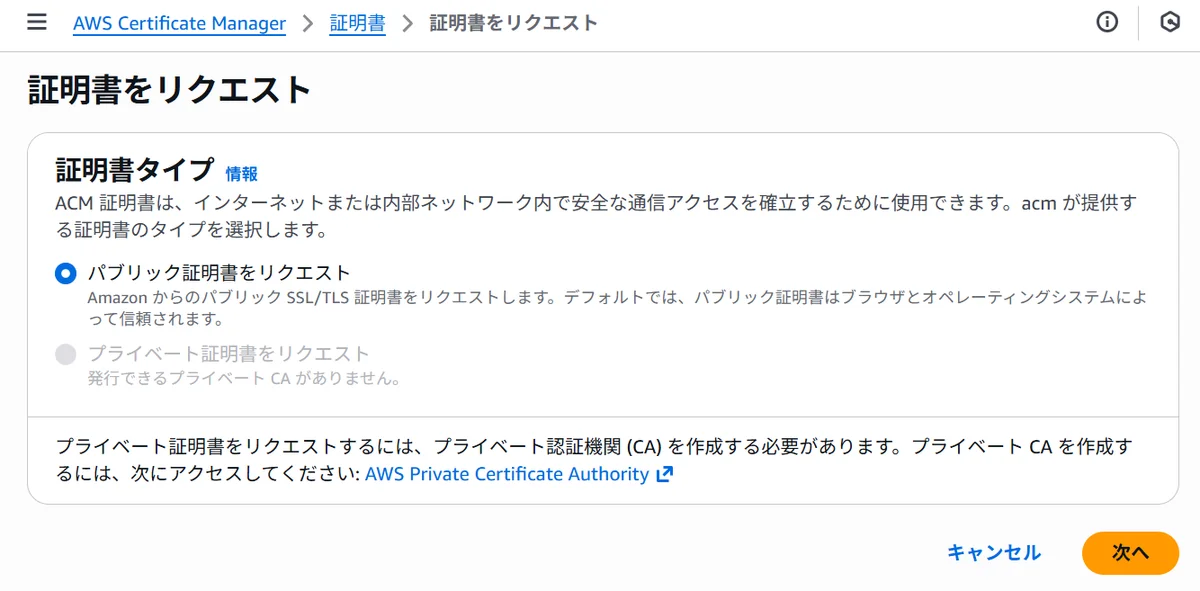

- Dans la console ACM, cliquez sur "Request a certificate"

- Sélectionnez "Request a public certificate"

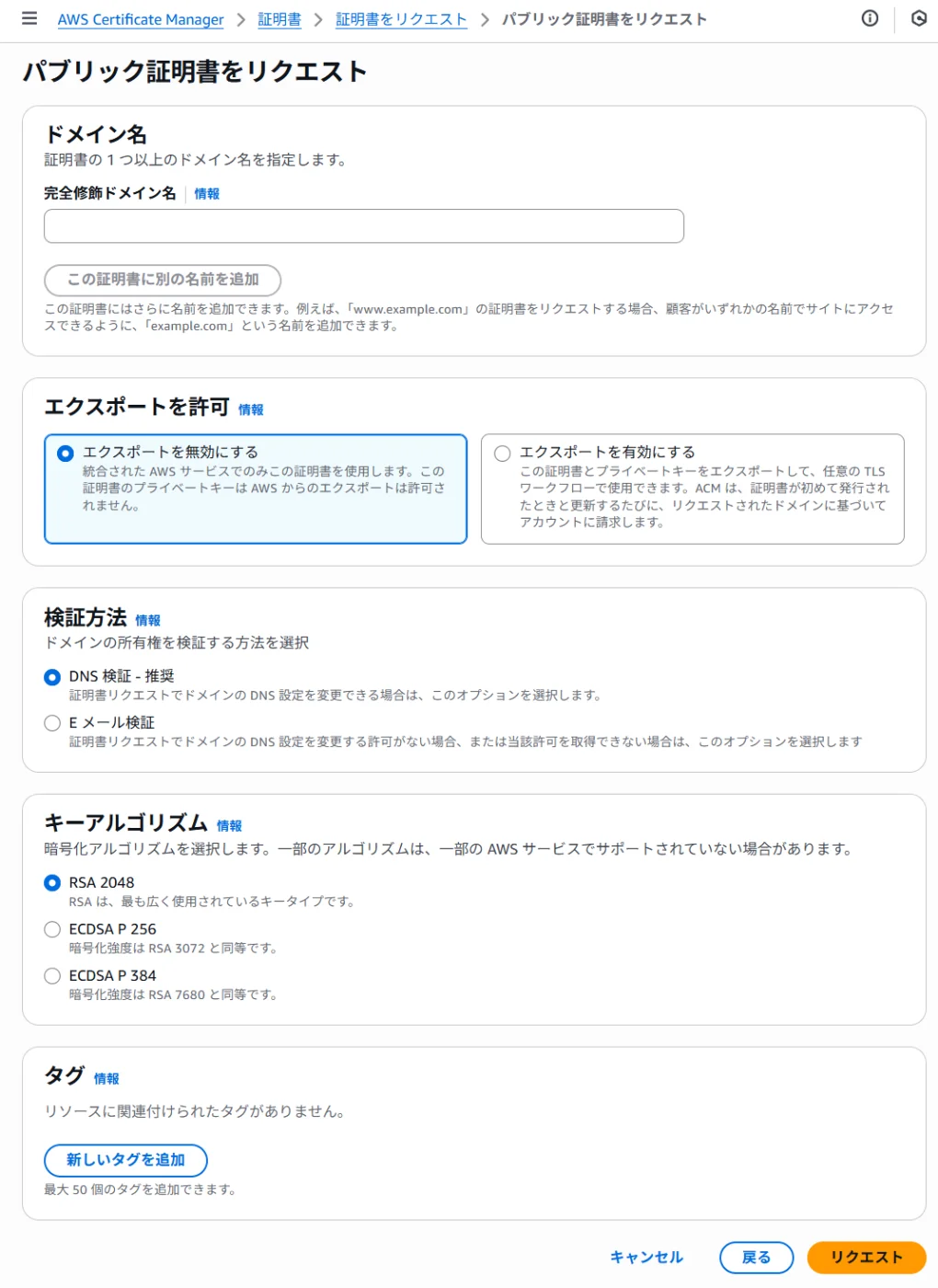

- Saisissez dans le champ du nom de domaine complet les domaines à utiliser

- Si vous utilisez le domaine principal :

example.com - Si vous utilisez des sous-domaines :

*.example.com - Si vous voulez couvrir les deux avec un seul certificat : ajoutez à la fois

example.comet*.example.com

- Si vous utilisez le domaine principal :

- Choisissez "DNS validation" comme méthode de validation

- Cliquez sur "Request"

Finaliser la validation DNS

- Sur la page de détails du certificat, cliquez sur "Create records in Route 53"

- Si la zone hébergée Route 53 est gérée dans le même compte AWS, vous pouvez créer automatiquement les enregistrements CNAME

- Si le parcours de création automatique n’est pas affiché, ajoutez manuellement dans Route 53 les enregistrements CNAME indiqués par ACM

- Quelques minutes plus tard, la validation est terminée

Une fois la validation terminée, le statut passe à "Issued".

4. Configurer le domaine personnalisé dans Amazon CloudFront

Une fois le certificat émis, ajoutez le domaine personnalisé à la distribution CloudFront.

Étapes

- Dans la console CloudFront, sélectionnez la distribution du domaine principal

- Cliquez sur "Edit"

- Ajoutez le domaine à utiliser dans "Alternate domain name (CNAME)"

- Ajoutez

example.comà la distribution du domaine principal

- Ajoutez

- Dans "Custom SSL certificate", sélectionnez le certificat créé précédemment

- Cliquez sur "Save changes"

- Répétez ensuite la même procédure pour la distribution du sous-domaine

- Ajoutez

cdn.example.comà la distribution du sous-domaine - Vérifiez que le certificat utilisé contient

cdn.example.comou*.example.com

- Ajoutez

- Cliquez sur "Save changes"

Attendez de quelques minutes à environ 15 minutes que le déploiement soit terminé pour chaque distribution.

5. Créer l’enregistrement du domaine principal dans Amazon Route 53

Si vous souhaitez également faire pointer example.com vers CloudFront, créez des enregistrements alias A/AAAA.

Étapes

- Dans la page de détails de la zone hébergée Amazon Route 53, cliquez sur "Create record"

- Saisissez les informations suivantes :

- Nom de l’enregistrement : laisser vide (domaine racine)

- Type d’enregistrement : A - IPv4 address

- Alias : On

- Route traffic to :

- Alias to CloudFront distribution

- Sélectionnez la distribution CloudFront du domaine principal

- Cliquez sur "Create records"

- De la même façon, créez aussi un enregistrement AAAA - IPv6 address

6. Créer l’enregistrement du sous-domaine dans Amazon Route 53

Créez l’enregistrement qui fait pointer le sous-domaine (exemple : cdn.example.com) vers CloudFront.

Étapes

- Dans la page de détails de la zone hébergée Amazon Route 53, cliquez sur "Create record"

- Saisissez les informations suivantes :

- Nom de l’enregistrement : sous-domaine (exemple :

cdn) - Type d’enregistrement : A - IPv4 address

- Alias : On

- Route traffic to :

- Alias to CloudFront distribution

- Sélectionnez la distribution CloudFront du sous-domaine

- Nom de l’enregistrement : sous-domaine (exemple :

- Cliquez sur "Create records"

- Créez également l’enregistrement suivant de la même manière.

- Type d’enregistrement : AAAA - IPv6 address

- Le reste est identique à l’étape 2

7. Vérifier le fonctionnement

Une fois toute la configuration terminée, accédez aux URL suivantes dans un navigateur pour vérifier le fonctionnement.

https://example.com

https://cdn.example.com

Si le contenu des origines attendues s’affiche pour chacune, le routage de base fonctionne.

1. Vérifier le DNS

Les commandes suivantes permettent de vérifier que le domaine principal et le sous-domaine pointent vers CloudFront.

nslookup example.com

nslookup cdn.example.com

Le nom de domaine CloudFront lui-même n’est pas renvoyé, mais vous pouvez vérifier que la résolution de noms fonctionne et que les enregistrements alias de Route 53 sont correctement configurés.

2. Vérifier la réponse HTTPS

Ensuite, vérifiez que HTTPS répond correctement.

curl -I https://example.com

curl -I https://cdn.example.com

Vérifiez au minimum les points suivants.

- Le statut HTTP attendu est renvoyé, par exemple

HTTP/1.1 200 OKou301 Moved Permanently server: CloudFrontest présent- La redirection mène à la destination prévue

3. Vérifier le certificat et les noms de domaine alternatifs

Accédez à chaque URL dans un navigateur et vérifiez le sujet du certificat ainsi que le cadenas.

- Aucun avertissement de certificat sur

example.com - Aucun avertissement de certificat sur

cdn.example.com - Aucune redirection vers un domaine inattendu

4. Vérifier la séparation des origines

Si vous utilisez des origines distinctes pour le domaine principal et le sous-domaine, vérifiez également que chacun pointe bien vers une cible différente.

- Le contenu de l’origine du domaine principal s’affiche sur

https://example.com - Le contenu de l’origine du sous-domaine s’affiche sur

https://cdn.example.com - Les mises à jour de l’un ne se mélangent pas à l’autre

Dépannage

En cas d’accès impossible :

- Vérifiez que le déploiement CloudFront est terminé

- Vérifiez que les enregistrements alias A/AAAA dans Route 53 sont correctement configurés

- Vérifiez que le domaine cible a bien été ajouté dans "Alternate domain name (CNAME)" sur CloudFront

- Vérifiez que le certificat ACM contient

example.comoucdn.example.com - Vérifiez que le statut du certificat ACM est "Issued"

- Vérifiez que la gestion de l’en-tête Host ou les réglages de redirection HTTPS côté origine ne sont pas en cause

- Vérifiez la propagation DNS (

nslookup example.com/nslookup cdn.example.com)

Conclusion

Cet article a expliqué comment utiliser dans Amazon CloudFront un domaine enregistré avec Amazon Route 53. Les points clés sont les suivants.

- Un domaine enregistré avec Amazon Route 53 ne nécessite généralement pas de modification des serveurs de noms

- Si le domaine prend en charge la protection de la vie privée, vous pouvez empêcher la publication d’informations personnelles dans WHOIS

- Il faut d’abord émettre le certificat ACM, puis configurer le domaine personnalisé dans CloudFront

- Si le domaine principal et le sous-domaine utilisent des origines distinctes, il est plus simple de les gérer avec des distributions CloudFront séparées

- Le domaine principal et le sous-domaine doivent chacun être reliés à CloudFront via leurs propres enregistrements alias A/AAAA

- Le certificat ACM doit toujours être créé dans la région us-east-1

Cette configuration permet une diffusion rapide du contenu et une gestion DNS flexible.